Parálisis Operativa: La Amenaza Existencial en la Cadena de Suministro

Informe Estratégico sobre Ciberseguridad, Responsabilidad Directiva y la Ley NIS2 (2025-2026)

Por: José Mateo Vicente Martín | CEO & Arquitecto de Resiliencia en Solution Logistics

Tiempo de lectura estimado: 35 minutos

1. El Sonido del Silencio: Cuando el Algoritmo se Detiene, el Camión se Para

En el ecosistema logístico global de 2026, el sonido más aterrador para un Director General o un Gerente de Operaciones no es el estruendo metálico de una biela rompiéndose en plena autopista, ni la sirena ensordecedora de un incendio consumiendo el stock en el almacén central. Esos son desastres tangibles, «ruidosos», para los cuales tenemos protocolos de bomberos, extintores y pólizas de seguros tradicionales bien definidas. Sabemos cómo luchar contra el fuego; el enemigo es visible.

El verdadero terror hoy es el silencio.

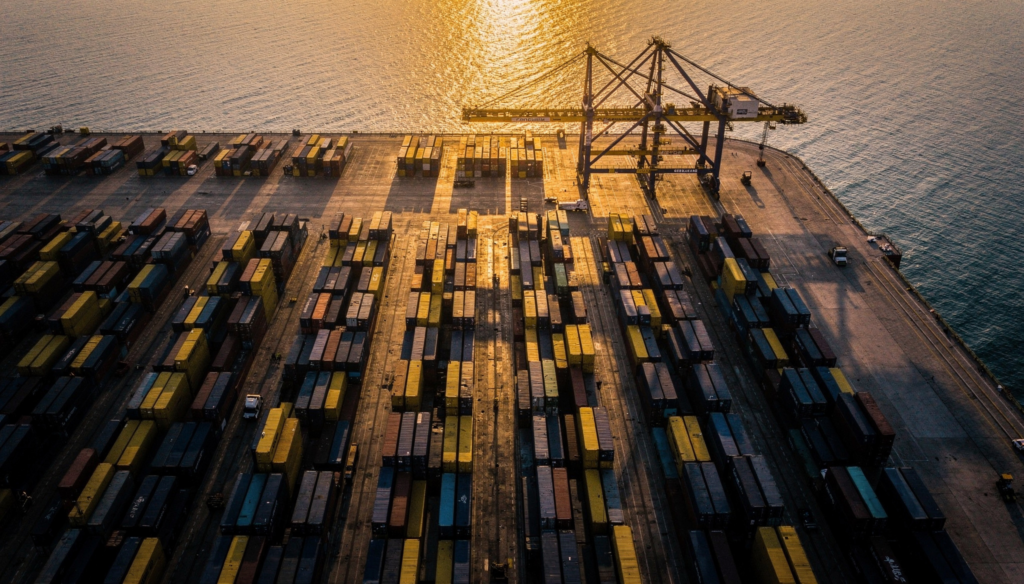

Es el silencio sepulcral, casi clínico, de las impresoras de albaranes y etiquetas que, de un segundo a otro, dejan de escupir papel en los muelles de carga. Es el estancamiento repentino y simultáneo de kilómetros de cintas transportadoras en tu centro de fulfillment automatizado, congelando miles de pedidos en el limbo como si el tiempo se hubiera detenido. Es la inmovilidad fantasmal de las grúas pórtico en una terminal de contenedores, monstruos de acero de cincuenta toneladas convertidos en estatuas inútiles.

Y, lo más escalofriante de todo, es la «ceguera digital»: la ausencia total de notificaciones GPS en tus pantallas de control. Una flota de 500 vehículos cargados con millones de euros en mercancía farmacéutica o de alto valor tecnológico ha desaparecido digitalmente de tus mapas. Sabes que están ahí fuera, en alguna carretera secundaria de Colombia o en una autopista alemana, pero para tu sistema central, han dejado de existir.

Este silencio no es un fallo técnico ni un «bug» pasajero del sistema que se arregla reiniciando el servidor; es el síntoma auditivo de la «Parada Operativa Total». Es el momento exacto en que la realidad física se desconecta de su cerebro digital, dejando a la operación en un estado de muerte cerebral corporativa.

La Trampa de la Convergencia y la Fragilidad de la Eficiencia

Durante la última década, hemos perseguido obsesivamente la convergencia absoluta. Hemos conectado a la nube cada carretilla elevadora, cada sensor de temperatura en los contenedores reefer, cada PDA de conductor, cada cámara de seguridad y hasta los sistemas de control de acceso biométrico. Hemos creado Gemelos Digitales hiperrealistas de nuestras operaciones para optimizar la eficiencia hasta el último decimal del OEE (Overall Equipment Effectiveness). Hemos eliminado la grasa del sistema para ganar velocidad.

Hemos tenido éxito: somos más rápidos, precisos y eficientes que nunca. Pero al hacerlo, hemos eliminado los «amortiguadores» analógicos. Hemos creado una superficie de ataque infinitamente vasta, compleja y, paradójicamente, frágil. Hemos construido un gigante logístico con pies de silicio.

La Visión: La logística moderna ya no mueve cajas; mueve datos que tienen una representación física temporal. El camión es solo el avatar físico de un paquete de datos. Una caja sin etiqueta escaneable, sin manifiesto digital y sin destino trazable, no es un activo; es un obstáculo físico. Si el dato se corrompe, la caja se detiene. En la era del Metaverso Industrial y la Web3, la ciberseguridad no es «cosa del departamento de TI» ni un gasto en antivirus; es la única garantía de que tu realidad física siga existiendo y operando.

Hoy, la ciberseguridad ha dejado de ser un problema del sótano técnico para convertirse en un imperativo de supervivencia empresarial y, con la llegada de la Ley NIS2, en una responsabilidad personal directa que puede costarte no solo tu puesto, sino tu patrimonio familiar y tu libertad civil.

Este informe no es una advertencia teórica de consultora; es un manual de supervivencia y combate basado en la realidad sucia de los muelles, la inestabilidad de las carreteras secundarias de Latinoamérica y la estricta legislación vigente en España y Europa para el bienio 2025-2026.

2. El Nuevo Paradigma de Riesgo: De la Brecha de Datos a la Extorsión Operativa

Olvida todo lo que sabías sobre hackers adolescentes con capucha robando números de tarjetas de crédito o credenciales de Netflix para venderlas por céntimos. Ese mundo romántico y caótico ya no es relevante para nosotros. El panorama ha mutado radicalmente hacia la profesionalización.

El modelo de negocio dominante en el cibercrimen actual es la extorsión operativa industrializada. Nos enfrentamos a cárteles digitales (como LockBit, BlackCat o sus sucesores) que operan como multinacionales: tienen departamentos de Recursos Humanos para reclutar talento, equipos de I+D para buscar vulnerabilidades de día cero (Zero-Day), y centros de atención al cliente («Help Desk») para guiar a las víctimas en el proceso de pago con criptomonedas.

Estos grupos han entendido algo que a veces olvidamos en la sala de juntas: el sector logístico tiene una tolerancia cero a la latencia. En una cadena de suministro Just-in-Time, donde el stock es enemigo del flujo de caja, cada minuto de retraso no es solo una molestia operativa; es una hemorragia financiera exponencial. Ellos saben que pagarás, y pagarás rápido, no por recuperar tus datos históricos, sino por recuperar el control de tu volante y evitar que la carga perecedera se pudra en el muelle.

2.1. La Industrialización del Ataque: RaaS (Ransomware-as-a-Service)

Los datos de 2025 son un golpe de realidad brutal: los ciberataques a la cadena de suministro se han duplicado respecto al año anterior. No es aleatorio. Es una estrategia de mercado deliberada. Los atacantes utilizan modelos de «Ransomware as a Service» (RaaS), donde los desarrolladores del virus alquilan su software a «afiliados» que ejecutan el ataque, repartiéndose las ganancias. Esto ha democratizado el cibercrimen, permitiendo que actores con menos conocimientos técnicos lancen ataques devastadores contra infraestructuras críticas.

El coste medio por incidente en nuestro sector se ha disparado hasta los 4,33 millones de euros. Pero esa cifra es engañosa y peligrosamente baja. Solo cubre el rescate y la respuesta técnica. No refleja el daño reputacional irreversible, la pérdida de contratos estratégicos cuando tus clientes se dan cuenta de que eres el eslabón débil, ni el aumento de las primas de seguros que se dispararán un 300% o la cancelación directa de la póliza tras el siniestro.

2.2. La Triple Extorsión: El Cerco Total

Hoy nos enfrentamos a una metodología de «Triple Extorsión» diseñada quirúrgicamente para ponerte de rodillas psicológica y financieramente:

- Cifrado y Parálisis (Capa Operativa):

El ataque tradicional de fuerza bruta. Bloquean tus sistemas críticos: TMS (Transport Management System), WMS (Warehouse Management System) y ERP. La operación física muere instantáneamente. Los robots AGV pierden conexión y se detienen por seguridad (protocolo fail-safe). Los camiones no pueden salir porque no hay guías de remisión impresas ni albaranes digitales. El almacén se convierte en un museo de productos estáticos. Es un infarto al corazón de la empresa. - Exfiltración y Chantaje (Capa de Privacidad):

Antes de cifrar, los atacantes pasan semanas dentro de tu red (el «dwell time» medio es de 20 días) moviéndose lateralmente y robando terabytes de datos sensibles: rutas críticas, contratos confidenciales, estructuras de costes, márgenes comerciales y datos personales de conductores y directivos. Amenazan con subastarlos en la Dark Web o publicarlos abiertamente, invocando el miedo a las multas millonarias de la AEPD (Agencia Española de Protección de Datos) por violación del RGPD, que pueden llegar al 4% de tu facturación global. - Acoso a Terceros (Capa Reputacional):

Esta es la fase más agresiva, humillante y efectiva. Los atacantes no solo te llaman a ti; llaman a tus clientes. Imagina que sirves a una gran farmacéutica o a un gigante del retail; los cibercriminales les contactan directamente advirtiendo que sus datos de entrega y sus clientes finales están comprometidos por tu incompetencia y falta de seguridad. Es un jaque mate a tu reputación comercial. Te convierten en un «socio tóxico» en cuestión de horas.

Tabla 1: Evolución del Modelo de Amenaza (2020 vs 2026)

| Característica | Modelo Antiguo (2020) | Modelo Actual (2026) |

| Objetivo Principal | Robo de datos (Tarjetas, IP, Credenciales) | Parada Operativa Total (Business Interruption) |

| Palanca de Presión | Miedo a la multa regulatoria y vergüenza pública | Pánico por el lucro cesante y colapso de la cadena |

| Víctima | La empresa atacada (Silos aislados) | La empresa, sus proveedores y toda su cadena de valor |

| Impacto Físico | Nulo (solo digital/financiero) | Sabotaje de maquinaria, robots y sistemas de seguridad física |

| Sofisticación | Malware genérico (Spray and Pray) | Ataques dirigidos (Spear Phishing) y Living-off-the-Land |

3. Vulnerabilidad Sistémica: «Si un eslabón falla, la cadena se rompe»

Nuestra interdependencia es nuestra mayor fortaleza operativa y nuestra mayor debilidad estructural. La cadena de suministro global es un dominó infinitamente complejo; si empujas una pieza en un puerto de Asia, cae una ficha en un centro de distribución en Europa dos semanas después. El «efecto mariposa» logístico es real y devastador.

El caso del Puerto de Nagoya en Japón sigue siendo la lección paradigmática que debemos estudiar en las escuelas de negocio. Un ataque de ransomware (LockBit) paralizó el sistema operativo de la terminal (TOS). ¿El resultado? Toyota, el mayor fabricante de automóviles del mundo, vio amenazada su línea de producción global no porque sus fábricas fallaran, ni porque sus robots de soldadura se estropearan, sino porque no podían sacar las piezas del puerto. El legendario sistema «Just-in-Time» se convirtió en «Just-Too-Late», demostrando que la eficiencia extrema carece de resiliencia ante el caos digital.

Si esto ocurre en puertos críticos para nosotros como Valencia, Algeciras o Cartagena de Indias, nodos neurálgicos del comercio iberoamericano, el impacto escala rápidamente a una cuestión de seguridad nacional, desabastecimiento de alimentos y medicamentos, y caos social.

El Caso AndSoft: Cuando el enemigo está en el software de confianza

No solo debemos mirar nuestros propios servidores y cortafuegos. La dependencia de terceros es absoluta y, a menudo, ciega. En septiembre de 2025, la industria recibió un baño de agua helada cuando se revelaron múltiples vulnerabilidades críticas en el software e-TMS de AndSoft (versión v25.03), una herramienta de gestión de transporte vital utilizada por cientos de empresas en toda Europa.

Los investigadores de seguridad detectaron 40 vulnerabilidades, 8 de ellas clasificadas como críticas bajo el estándar CVSS v4.0 (puntuación cercana al 10/10). Lo aterrador no era solo el número, sino la naturaleza del fallo: permitían la ejecución remota de comandos sin autenticación.

Esto significa que un atacante, sentado en un sótano en cualquier lugar del mundo (Corea del Norte, Rusia, Brasil), podría haber tomado el control total de tu flota, redirigir envíos, alterar manifiestos de carga para ocultar contrabando, o desplegar ransomware en toda tu red corporativa, entrando por la «puerta trasera» que le abrió tu proveedor de software de confianza.

La Realidad Pragmática: Tu perímetro de seguridad ya no termina en tu firewall corporativo. Si tu proveedor de TMS tiene agujeros, tú tienes agujeros. Si tu proveedor de GPS no cifra las comunicaciones, tu flota es visible para el enemigo. Necesitas una visión holística y granular de cada pieza de software, API, hardware y proveedor que toca tu operación. La confianza ciega es un riesgo inasumible en 2026. Debes auditar a tu cadena de suministro digital con la misma severidad con la que auditas la calidad del acero de tus estanterías.

4. El Marco Legal 2026: NIS2 y Tu Patrimonio Personal

Aquí es donde la conversación cambia de un tono técnico a uno legal y profundamente personal. La transposición de la Directiva (UE) 2022/2555 (NIS2) a través del Anteproyecto de Ley de Coordinación y Gobernanza de la Ciberseguridad en España marca el fin de la impunidad directiva. Se acabó la era de «no sabíamos que era tan grave» o «yo soy de letras, no entiendo de ordenadores».

4.1. ¿Quién está en el punto de mira? Clasificación Obligatoria

La ley amplía enormemente el alcance, eliminando la ambigüedad anterior. El sector Transporte (aéreo, ferroviario, marítimo y por carretera) es ahora clasificado como un Sector de Alta Criticidad (Anexo I). Además, los servicios postales y de mensajería entran en el Anexo II como sectores importantes.

Debes saber exactamente dónde estás clasificado, porque las multas son existenciales y la supervisión cambia drásticamente:

Tabla 2: Clasificación de Entidades y Sanciones NIS2

| Categoría NIS2 | Criterios (Logística y Transporte) | Régimen de Supervisión | Sanciones Máximas (España) |

| Entidad Esencial | Grandes empresas (>250 empleados o >50M€ facturación) en subsectores de Transporte (Aéreo, Marítimo, Carretera, Ferroviario). | Proactiva: Auditorías ex ante periódicas por INCIBE/CNPIC sin necesidad de incidente previo. Tienen potestad para entrar a revisar tus sistemas. | 10.000.000 € o el 2% del volumen de negocio global anual (la mayor de ambas). |

| Entidad Importante | Pymes medianas (50-250 empleados o 10-50M€ facturación). Incluye Mensajería, Paquetería y Servicios Postales. | Reactiva: Supervisión tras incidente (ex post) o denuncia fundamentada. Se investiga cuando ya hay sangre. | 7.000.000 € o el 1,4% del volumen de negocio global anual. |

4.2. Responsabilidad Indelegable del Órgano de Administración

El Artículo 20 de la Directiva es la pieza clave que debe quitarte el sueño si eres directivo. Establece que la responsabilidad por la ciberseguridad es directa, personal e indelegable. No puedes externalizar tu responsabilidad firmando un contrato con un proveedor de seguridad gestionada.

- Aprobación y Supervisión Activa: Tú, como CEO, Consejero Delegado o miembro del Consejo, debes aprobar las medidas de gestión de riesgo. No vale decir «eso lo lleva el informático» o «contratamos a una consultora Big Four». La firma final y la responsabilidad de verificar la eficacia es tuya. Debes preguntar, cuestionar y entender los informes de riesgos.

- Formación Obligatoria: Estás obligado legalmente a recibir formación específica y regular en ciberseguridad. El desconocimiento de la tecnología ya no exime de culpa; ahora se considera negligencia profesional.

- Responsabilidad Patrimonial (El Riesgo Real): En caso de incumplimiento grave que derive en un incidente, la ley permite inhabilitar temporalmente a los directivos para ejercer cargos de administración. Y lo más grave: bajo la legislación mercantil vigente, podrías tener que responder con tu patrimonio personal presente y futuro si la empresa quiebra o sufre daños irreparables por una multa derivada de tu falta de diligencia (Acción Social de Responsabilidad). Imagina explicarle a tu familia que la casa se pierde porque no aprobaste el presupuesto para el doble factor de autenticación.

📘 ¿Necesitas optimizar antes de blindar?

Antes de aplicar capas de seguridad complejas sobre procesos rotos, necesitas eficiencia y orden. No tiene sentido poner una puerta blindada en una casa que se cae a pedazos. He preparado una guía rápida y táctica para directivos que quieren resultados inmediatos.

👉 Descarga gratis el recurso: “Los 5 pasos para automatizar tu logística sin grandes inversiones”

5. Anatomía de la Parada Operativa: Impacto Económico y la Sentencia del Supremo

Para tomar decisiones ejecutivas, necesitas traducir el riesgo técnico a euros contantes y sonantes. Vamos a diseccionar forensemente el coste real de un ataque para que puedas defender el presupuesto ante tu consejo.

Imagina un ataque de ransomware que detiene tu centro de distribución automatizado principal durante 5 días laborables (aunque el promedio real de recuperación operativa para volver al 100% suele ser mayor, cerca de 21 días).

- Lucro Cesante Directo: Facturación diaria multiplicada por 5 días. Cero ingresos entran, pero los gastos siguen saliendo.

- Costes Operativos Fijos: Sigues pagando nóminas, seguridad social, alquileres de naves, leasing de camiones y luz, aunque no muevas una sola caja. Es una quema de caja pura.

- Penalizaciones Contractuales: Multas por «Line Stoppage» de clientes industriales (automoción, farmacia) que pueden ascender a decenas de miles de euros por hora de parada. Si paras una línea de ensamblaje de coches por falta de piezas, la factura es astronómica.

- Costes de Recuperación y Respuesta: Contratación de equipos forenses digitales de emergencia (tarifas de crisis: >400€/hora), bufetes de abogados especializados, agencias de comunicación de crisis, reconstrucción manual de bases de datos y horas extras masivas del personal de IT.

- Daño de Marca: Pérdida de clientes futuros y aumento del CAC (Coste de Adquisición de Clientes). Tu marca queda manchada como «insegura».

Se estima que el coste medio global de una brecha en el sector transporte supera ya los 4,18 millones de dólares, sin contar las multas regulatorias de la NIS2 o el RGPD.

El «Game Changer»: Sentencia del Tribunal Supremo 683/2025

Este es el dato más crítico y novedoso de este informe. En julio de 2025, el Tribunal Supremo español dictó la Sentencia 683/2025, sentando jurisprudencia sobre los ciberataques y el derecho laboral, cambiando las reglas del juego para siempre.

La sentencia establece que un ciberataque puede ser considerado causa de Fuerza Mayor para aplicar un ERTE (Expediente de Regulación Temporal de Empleo), permitiendo suspender contratos y sueldos durante la crisis para salvar la caja de la empresa. PERO impone una condición innegociable: la demostración de la Diligencia Debida.

- El Escudo Legal: Si tu empresa cumplía con NIS2, tenía los parches de seguridad al día, sistemas de backup verificados, auditorías recientes y MFA implementado, y aun así te atacan (porque el riesgo cero no existe), la ley te protege. Se considera un evento imprevisible e inevitable, similar a un terremoto.

- La Trampa Mortal: Si el juez o la Inspección de Trabajo descubren que usabas sistemas operativos obsoletos (Windows 7/Server 2008), no tenías doble factor de autenticación, tenías contraseñas por defecto («admin/1234») o ignoraste las alertas de vulnerabilidad de tu software (negligencia grave o culpa in vigilando), se deniega la Fuerza Mayor.

La Consecuencia Devastadora: Tendrás que pagar el 100% de las nóminas de toda tu plantilla (conductores, almaceneros, administrativos) mientras están sentados de brazos cruzados durante semanas, sumado a las pérdidas del ataque y las multas. Para una empresa logística con márgenes ajustados (EBITDA del 3-5%), soportar la carga salarial completa sin ingresos durante un mes es quiebra técnica asegurada.

6. Convergencia IT/OT: El Talón de Aquiles de la Industria 4.0

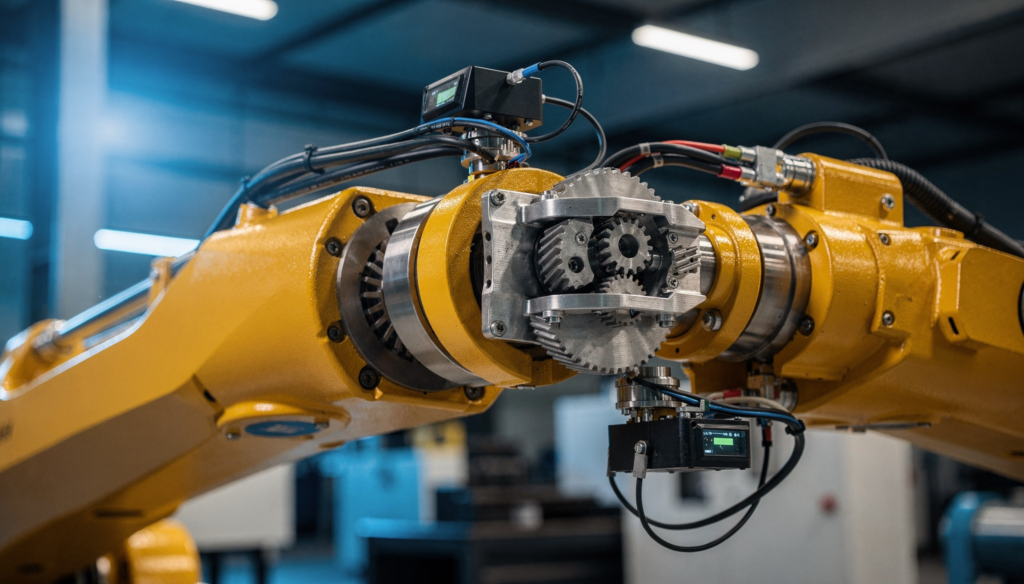

La logística 4.0 ha fusionado dos mundos que antes vivían separados por un abismo cultural y técnico: IT (Tecnología de la Información – ordenadores, correos, ERPs) y OT (Tecnología de Operación – robots, cintas transportadoras, sensores, PLCs, sistemas SCADA).

Históricamente, se creía en el mito del «Air Gap» (la idea de que las redes industriales estaban físicamente desconectadas de internet y eran seguras). Hoy, ese mito ha muerto. Para tener datos en tiempo real en tu cuadro de mandos de PowerBI, tus robots deben «hablar» con el servidor. Y si hablan, pueden ser escuchados, interceptados y atacados.

Si un atacante entra por un inocente correo de phishing en el departamento de administración (IT), puede moverse lateralmente a través de la red corporativa, saltar los puentes mal configurados y llegar a la red de control de los robots (OT) si no hay una segmentación estricta.

Escenarios de Pesadilla OT (Operational Technology):

- Sabotaje de Maquinaria (Killware): Alterar los parámetros de seguridad y velocidad en robots AGV o carretillas autónomas. Un hacker podría eliminar los límites de velocidad o desactivar los sensores de proximidad, causando colisiones físicas, daños masivos al stock o incluso atropellos a operarios humanos. El ciberataque se convierte en un riesgo gravísimo de prevención de riesgos laborales e integridad física.

- Manipulación de la Cadena de Frío: Hackear los sensores IoT o los sistemas SCADA de las cámaras frigoríficas. No necesitan apagar el frío, lo cual dispararía una alarma inmediata. Solo necesitan alterar la lectura del sensor (ataque de integridad) para que el sistema «piense» que está a -20ºC cuando en realidad está a -5ºC. Resultado: Toneladas de carga farmacéutica, vacunas o alimentos perecederos arruinadas silenciosamente sin que salte ninguna alarma hasta que la mercancía llega podrida al cliente.

- Ataques a la Integridad de Datos (Data Poisoning): Cambiar sutilmente los datos de peso o destino en el WMS. Camiones que salen sistemáticamente con sobrepeso (generando multas y riesgos de accidente) o envíos que viajan al destino equivocado, creando un caos logístico inverso imposible de deshacer manualmente. Imagina miles de paquetes enviados a direcciones permutadas.

La Visión: La interoperabilidad sin seguridad es suicidio. Debemos construir arquitecturas «Zero Trust» (Confianza Cero). Ningún dispositivo, por humilde que sea el sensor de temperatura, debe confiar ciegamente en otro. Cada conexión debe ser verificada, autenticada y encriptada.

7. Roadmap Estratégico 2026: De la Parálisis a la Resiliencia

Como Arquitecto de Resiliencia, no puedo dejarte solo con el miedo. El miedo paraliza, y necesitamos acción. Te propongo esta hoja de ruta probada, escalable y pragmática para blindar tu operación en 5 fases tácticas.

Fase 1: Diagnóstico y Claridad Situacional (Mes 1-2)

No puedes proteger lo que no ves y no puedes gestionar lo que no mides.

- Inventario de Activos Automatizado: Realiza un inventario exhaustivo de activos (hardware, software, licencias, datos). Descubre el «Shadow IT» (ese software no autorizado que usan tus empleados para ir más rápido, como cuentas de Dropbox personales o herramientas de PDF gratuitas).

- Gap Analysis NIS2: Audita tu estado actual contra los requisitos del Artículo 21 de la NIS2. ¿Dónde estás y dónde deberías estar? Identifica las brechas legales.

- Identificar las «Joyas de la Corona»: ¿Qué proceso, servidor o base de datos, si se detiene, mata a la empresa en 24h? Prioriza la defensa de estos activos críticos sobre todo lo demás. No protejas la impresora de la cocina con el mismo celo que el servidor del ERP.

Fase 2: Gobernanza y Presupuesto (Mes 3)

- Política de Seguridad: Redacción y aprobación formal de la Política de Seguridad de la Información en el Consejo de Administración. Debe ser un documento vivo, no un papel para el cajón.

- Designación de un CISO: Nombra un Responsable de Seguridad de la Información (CISO) con autoridad real. Si no puedes pagar uno a tiempo completo (los salarios son altos), contrata un servicio de CISO as a Service (vCISO). Es vital tener un interlocutor técnico-estratégico que traduzca «bytes» a «negocio».

- Presupuesto Dedicado: La seguridad debe tener su propia línea presupuestaria independiente. Es inversión en gestión de riesgo y continuidad de negocio, no un gasto de «mantenimiento informático» que se recorta cuando las ventas bajan.

Fase 3: Higiene Cibernética Básica (Mes 4-9)

Cierra las puertas grandes antes de preocuparte por las ventanas pequeñas del sótano.

- Identidad Robusta (MFA): Implementación obligatoria e innegociable de Autenticación Multifactor (MFA) en el 100% de los accesos remotos, VPNs y cuentas de administración. Sin excepciones para directivos «VIP».

- EDR/XDR Gestionado: El antivirus tradicional basado en firmas ha muerto. Necesitas sistemas EDR (Endpoint Detection and Response) monitorizados 24/7 por un Centro de Operaciones de Seguridad (SOC) humano que detecten comportamientos anómalos, no solo virus conocidos.

- Segmentación de Redes: Separa físicamente y lógicamente la red de oficinas (Wi-Fi de invitados, correos, administración) de la red crítica de almacén y operaciones (OT). Si cae la oficina por un clic erróneo, el almacén debe seguir operando en «modo isla».

- Gestión de Vulnerabilidades: Proceso estricto de parches. Las actualizaciones críticas (especialmente en TMS/WMS expuestos a internet) deben aplicarse en menos de 48h desde su publicación.

Fase 4: Seguridad en la Cadena de Suministro (Mes 7-10)

Tu riesgo es la suma del riesgo de todos tus proveedores.

- Exigencia Contractual: Incluye cláusulas de ciberseguridad y penalizaciones en todos los contratos nuevos. Exige certificaciones reconocidas (ISO 27001, Esquema Nacional de Seguridad – ENS) a tus proveedores de software y servicios críticos.

- Auditoría de Terceros: Audita regularmente a los proveedores críticos. No te fíes de sus PowerPoint; pregunta por sus planes de respuesta ante incidentes y sus últimos test de penetración.

Fase 5: Resiliencia y Continuidad (Continuo)

Prepárate para el «cuándo», no para el «si». Asume que serás atacado y diseña para la recuperación.

- Backups Inmutables: Implementa copias de seguridad inmutables (tecnología WORM – Write Once, Read Many) que no se pueden borrar, modificar ni cifrar durante un tiempo fijado, y mantenlas air-gapped (físicamente desconectadas de la red principal). Es tu única salida para no pagar rescates y recuperar la operativa desde cero.

- Simulacros de Crisis: Realiza Tabletop Exercises con el comité de dirección al menos una vez al año. Simula un ataque de ransomware un viernes por la tarde antes de un puente. ¿Quién llama a quién? ¿Quién tiene la autoridad para decidir apagar los servidores y detener la facturación? ¿Quién habla con la prensa? ¿Qué le decimos a los clientes? Entrena la crisis en tiempos de paz para no congelarte en la guerra.

8. Herramientas para la Acción: El Kit del CEO

Para terminar, te dejo dos herramientas tácticas inmediatas para usar mañana lunes en tu comité de dirección. No requieren inversión, solo valentía política.

Checklist de Gobernanza NIS2 (Autoevaluación Rápida)

- [ ] Clasificación: ¿Sé con certeza si soy Entidad Esencial o Importante según NIS2? (Esto define la cuantía de mi posible multa y mi nivel de exposición).

- [ ] Formación: ¿He recibido yo y mi consejo de dirección formación acreditada y documentada en ciberseguridad este año? (Obligatorio Art. 20 NIS2).

- [ ] Continuidad: ¿Tenemos un Plan de Continuidad de Negocio (BCP) actualizado y probado con simulacros reales en los últimos 12 meses?

- [ ] Notificación: ¿Tenemos el protocolo listo y los contactos a mano para notificar un incidente grave al CSIRT-INCIBE en el plazo legal estricto de 24 horas (alerta temprana)?

- [ ] Seguros: ¿Tenemos una póliza de ciberriesgo vigente que cubra explícitamente la negligencia directiva, el lucro cesante y la extorsión? ¿Hemos revisado las exclusiones de «actos de guerra» o infraestructura obsoleta?

- [ ] Recuperación: ¿Tenemos Backups Inmutables aislados que garanticen matemáticamente que no perderemos los datos históricos de la compañía?

Las 3 Preguntas Incómodas para tu Responsable Técnico

No aceptes respuestas vagas, tecnicismos para despistar o frases como «estamos seguros» o «tenemos un firewall muy bueno». Busca métricas de negocio.

- Pregunta: «Si nos entra un ransomware hoy y cifra todo, ¿cuál es nuestro RTO (Tiempo Objetivo de Recuperación) real para volver a cargar camiones y facturar?»

- Respuesta inaceptable: «Depende», «Intentaremos que sea lo antes posible», «No debería pasar».

- Respuesta buscada: «4 horas para sistemas críticos (TMS/ERP) en modo emergencia, 24 horas para recuperación total. Probado en el simulacro del mes pasado y documentado».

- Pregunta: «¿Cómo vigilamos si un proveedor crítico como AndSoft o nuestro proveedor de GPS nos está poniendo en riesgo ahora mismo?»

- Respuesta inaceptable: «Confiamos en ellos, son empresas grandes multinacionales».

- Respuesta buscada: «Revisamos sus boletines de seguridad semanalmente, exigimos sus auditorías anuales y aplicamos sus parches de seguridad en una ventana de mantenimiento de máxima prioridad (menos de 12 horas)».

- Pregunta: «¿Estamos protegiendo la identidad de las personas o solo los ordenadores de la oficina?»

- Respuesta buscada: «Tenemos Autenticación Multifactor (MFA) obligatoria en todos los accesos, sin excepciones, incluso para los administradores de sistemas y los directivos. La identidad es el nuevo perímetro».

Conclusión: La Ciberseguridad como Ventaja Competitiva

La transposición de la directiva NIS2 y la creciente hostilidad del entorno digital nos obligan a reevaluar nuestra estrategia corporativa desde los cimientos. La ciberseguridad ya no es un peaje técnico molesto ni un centro de coste; es tu licencia para operar en la economía digital del siglo XXI.

Las empresas logísticas que adopten esta postura proactiva, vigilante y resiliente obtendrán una doble ventaja estratégica:

- Construirán un escudo legal robusto para proteger el patrimonio de sus directivos ante la nueva normativa punitiva.

- Y, lo más importante, lograrán una diferenciación competitiva brutal en el mercado.

Serás el socio confiable que garantiza el movimiento, la integridad de los datos y la trazabilidad cuando el resto del mundo esté paralizado por el silencio de un ciberataque. En un mundo de incertidumbre, volatilidad y amenazas invisibles, vender certeza es el activo más valioso que existe.

La pregunta para tu próximo Consejo de Administración ya no es «¿podemos permitirnos esta inversión en seguridad?», sino «¿podemos permitirnos el coste devastador, legal y operativo de no hacerla?».

Arquitecto de la Resiliencia Logística

¿Quieres saber si tu operativa actual resistiría una crisis o una auditoría de eficiencia antes de invertir en tecnología compleja?

He preparado un recurso exclusivo para líderes del sector que buscan claridad táctica y resultados rápidos.